MemLabs Lab_2 | A New World

下载链接:MemLabs Lab_2

Challenge description

One of the clients of our company, lost the access to his system due to an unknown error. He is supposedly a very popular "environmental" activist. As a part of the investigation, he told us that his go to applications are browsers, his password managers etc. We hope that you can dig into this memory dump and find his important stuff and give it back to us.

Note : This challenge is composed of 3 flags.

我们公司的一位客户由于未知错误而失去了对其系统的访问权限。据推测,他是一位非常受欢迎的“环保”主义者。作为调查的一部分,他告诉我们他的应用程序是浏览器、他的密码管理器等。我们希望你能深入这个内存转储并找到他的重要资料并将其还给我们。

注意:这个挑战由3个flag组成

Progress

Flag 1

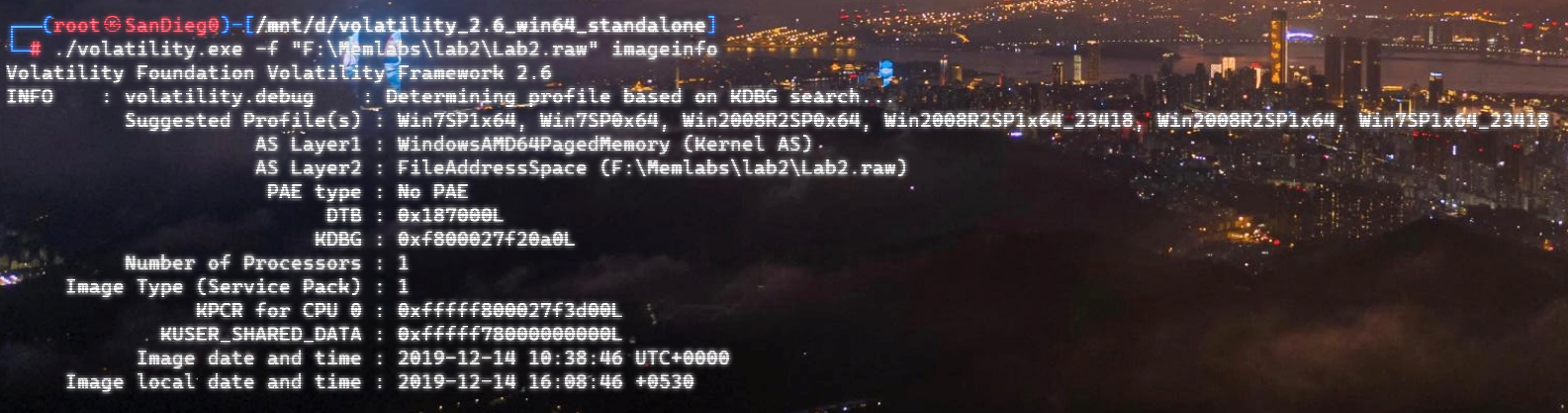

老规矩:

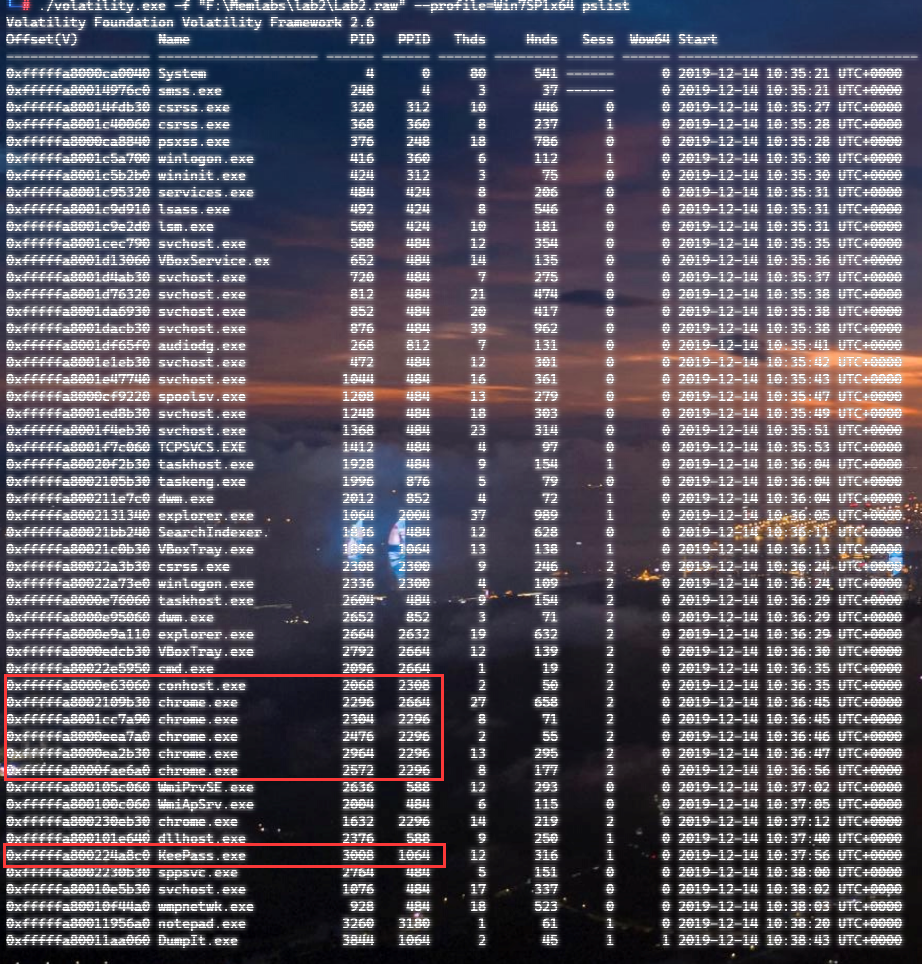

根据题目描述,查看进程,重点查看浏览器和密码管理相关进程:

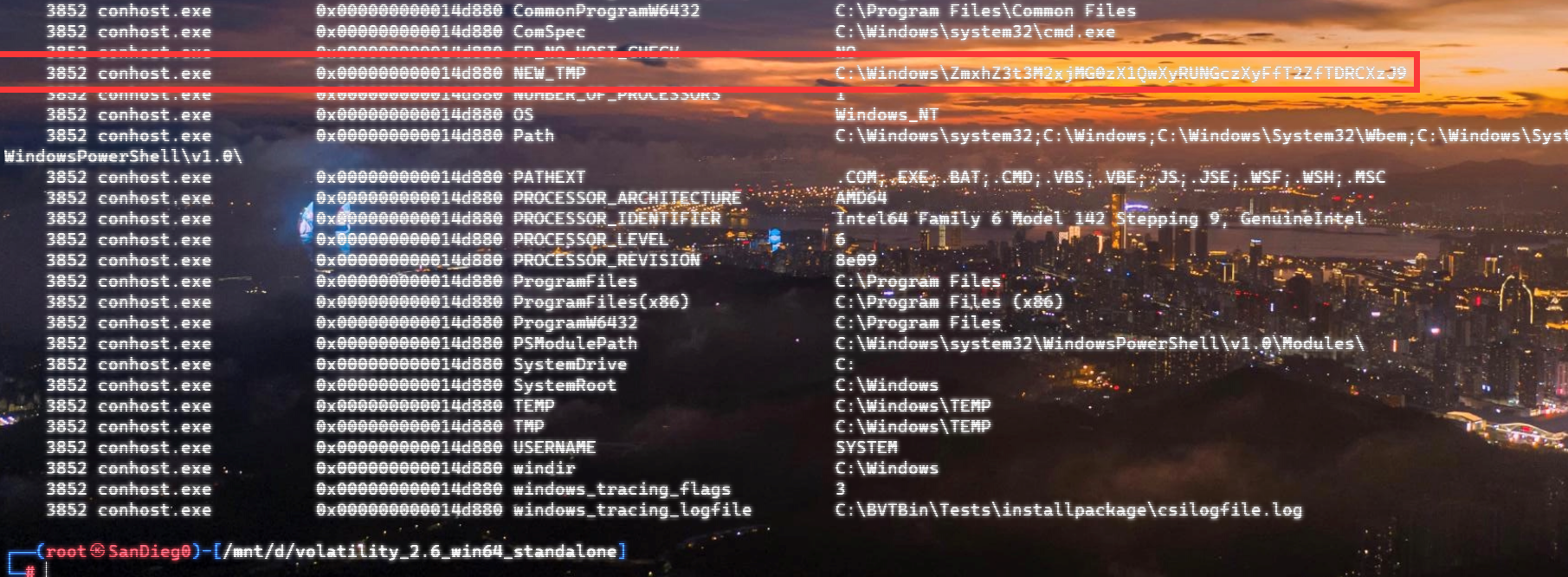

此外,上面还提到了环境变量,envars查看一下:

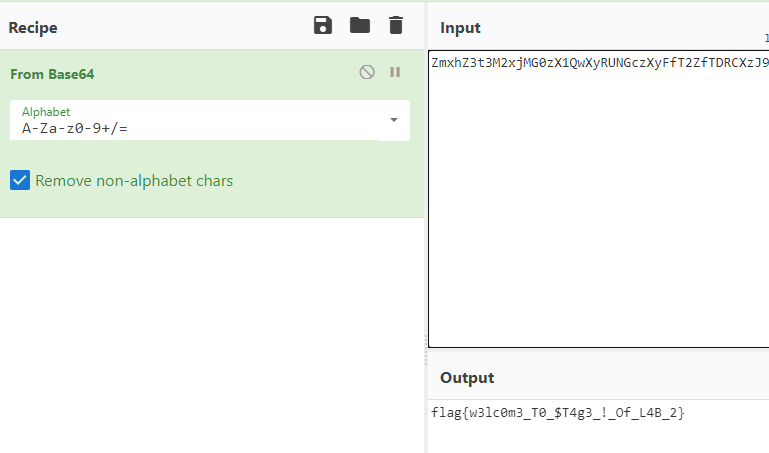

啊!这串熟悉的base64开头

flag{w3lc0m3T0$T4g3_!_Of_L4B_2}

Flag 2

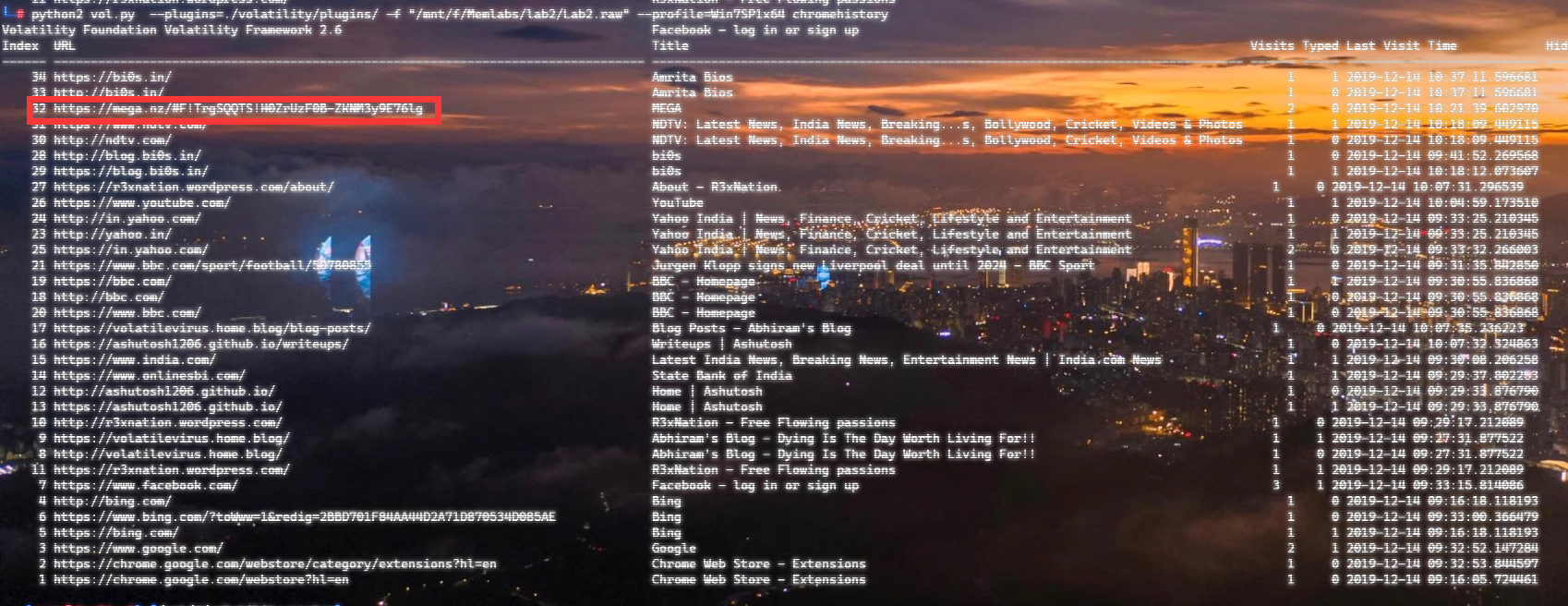

回到浏览器,提取浏览器历史记录,volatility是不自带这个插件的

https://github.com/superponible/volatility-plugins

(255条消息) volatility2各类外部插件使用简介_Blus.King的博客-CSDN博客_volatility插件

注意: --plugins后写清插件位置,比如这样:

┌──(root㉿SanDieg0)-[/mnt/d/volatility-master]

└─# python2 vol.py --plugins=./volatility/plugins/ -f "/mnt/f/Memlabs/lab2/Lab2.raw" --profile=Win7SP1x64 chromehistory

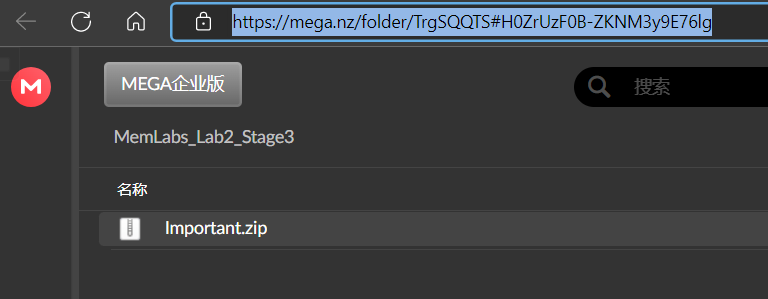

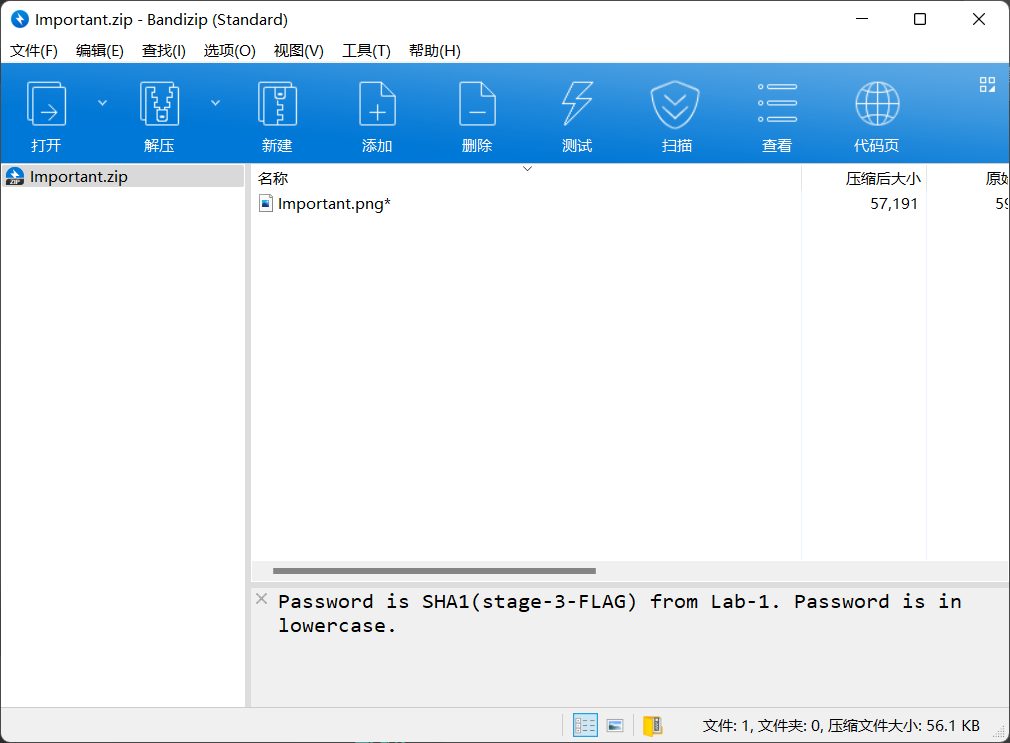

发现了一个下载链接,

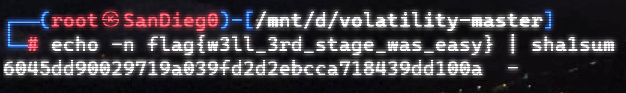

上个实验第三部分flag:flag{w3ll_3rd_stage_was_easy}

flag{oK_So_Now_St4g3_3_is_DoNE!!}

Flag 3

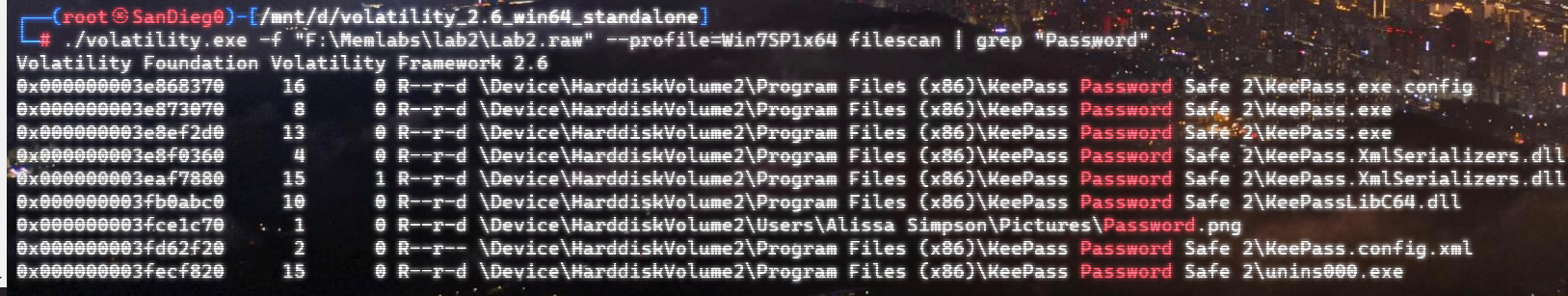

还有一个密码管理器进程KeePass.exe没有用到

KeePass会存储密码在以.kdbx为后缀的数据库中,并用主密码(master password)进行管理

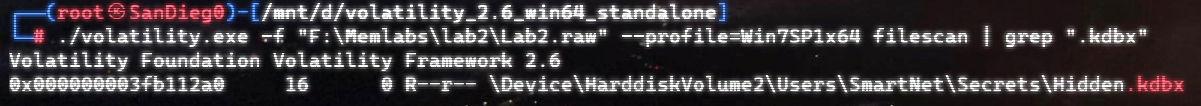

filescan并进行筛选:

将Hidden.kdbx转储出来后,找密码,文件里面有一张叫Password.png的图片

密码右下角:P4SSw0rd_123

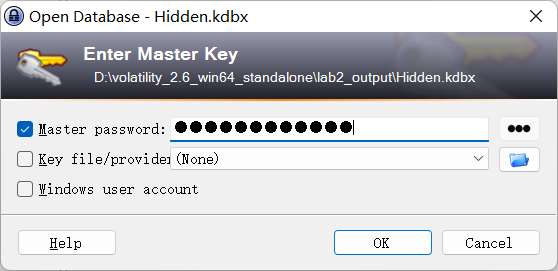

有了密码后,在KeePass里面打开这个数据库:

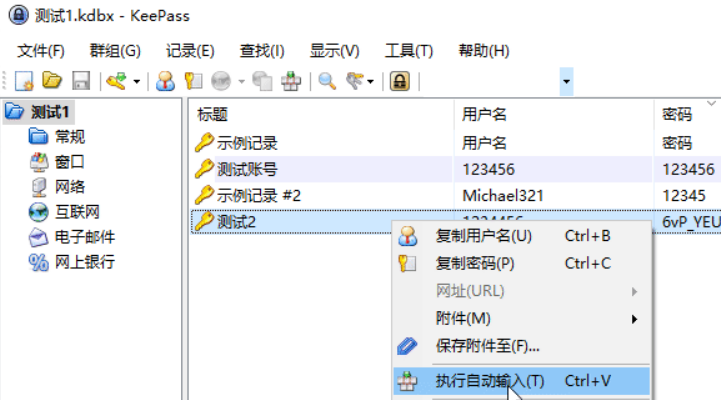

右键直接复制出来密码:flag{w0w_th1s_1s_Th3_SeC0nDST4g3!!}

(咦?这个才是第二个flag吗?没事,我懒得改了:)

MemLabs Lab 3 | The Evil's Den

下载链接:MemLabs Lab 3

Challenge Descryption

A malicious script encrypted a very secret piece of information I had on my system. Can you recover the information for me please?

Note-1 : This challenge is composed of only 1 flag. The flag split into 2 parts.

Note-2 : You'll need the first half of the flag to get the second.

You will need this additional tool to solve the challenge,

sudo apt install steghideThe flag format for this lab is: inctf{s0me_l33t_Str1ng}

恶意脚本加密了我系统上的一条非常机密的信息。你能为我恢复信息吗?

注意-1:本次挑战只有一个flag,但被分为两个部分。

注意-2:你需要得到第一部分的flag才能得到第二部分flag。

Progress

The first part of the flag

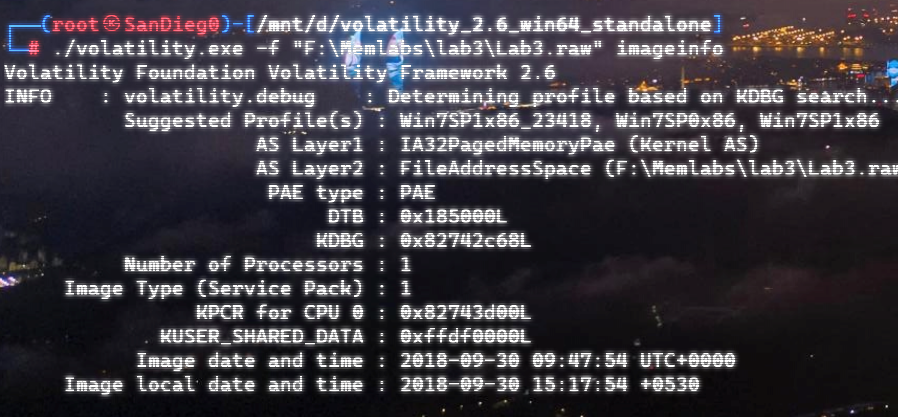

老样子:

题目描述说有恶意脚本,看一下cmd的记录:

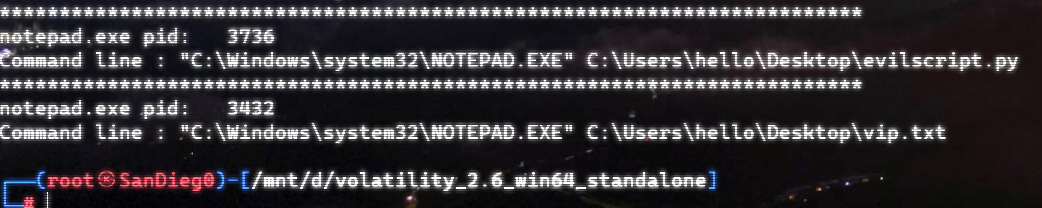

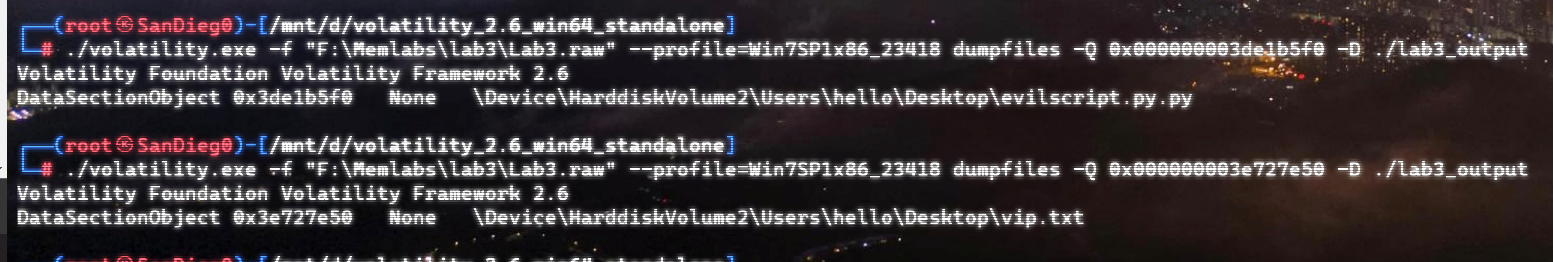

确实有一个叫恶意脚本的py脚本🤔还有一个vip.txt

evilscript.py.py:

import sys

import string

def xor(s):

a = ''.join(chr(ord(i)^3) for i in s)

return a

def encoder(x):

return x.encode("base64")

if __name__ == "__main__":

f = open("C:\\Users\\hello\\Desktop\\vip.txt", "w")

arr = sys.argv[1]

arr = encoder(xor(arr))

f.write(arr)

f.close()

vip.txt:

呃。。。

看一下脚本过程比较简单,先用一个字符将vip.txt的内容进行异或,然后base64加密一遍,解密也很简单,把过程逆过来就好:

s = 'am1gd2V4M20wXGs3b2U='

d = s.decode('base64')

a = ''.join(chr(ord(i)^3) for i in d)

print a执行结果:inctf{0n3_h4lf,这是第一部分

The second part of the flag

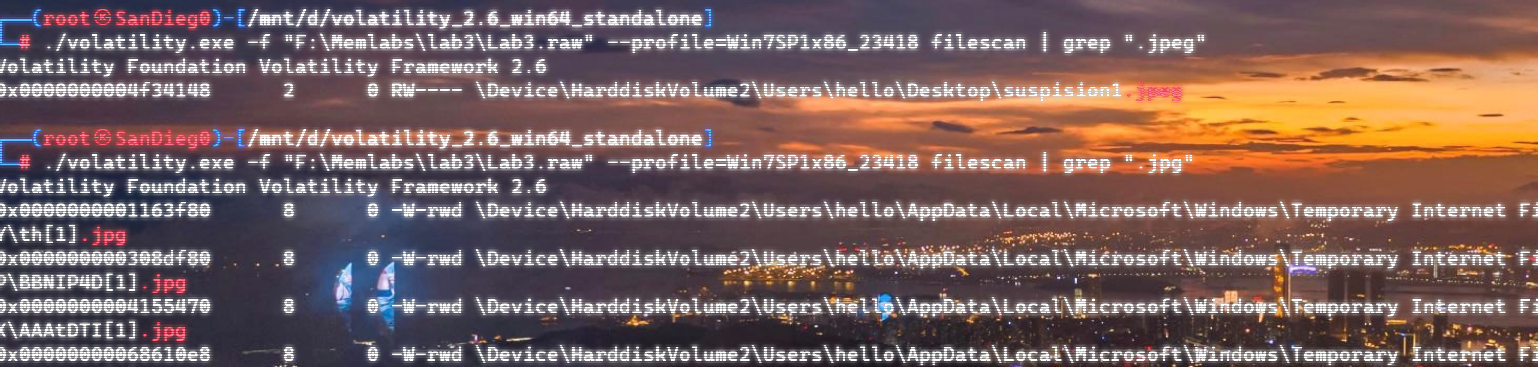

按照题目描述,还会用到steghide,扫一下图片文件:

.jpg都是些临时文件,.jpeg这个可能性最大,而且名字就很可疑🤔导出来看看:

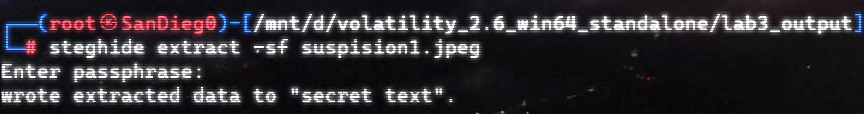

上面说,有了第一部分的flag才能获取到第二部分,那提示很明显了,密码应该就是第一部分flag

上面说,有了第一部分的flag才能获取到第二部分,那提示很明显了,密码应该就是第一部分flag

_1s_n0t_3n0ugh}

综上,flag为:inctf{0n3_h4lf_1s_n0t_3n0ugh}